Ejemplos de phishing: detectando los casos más comunes en el espacio de trabajo

Con el alarmante incremento de mails y links maliciosos que afectan a personas y empresas por igual, es el momento ideal para familiarizarse con los métodos de phishing más usados por los cibercriminales.

No hay organización demasiado pequeña o grande para los ataques de phishing. A veces están dirigidos a una empresa en particular, pero la mayoría son ataques aleatorios que logran acceder a los datos o sistemas de una compañía, y que los hackers aprovechan para vender su información confidencial, controlar sus accesos o incluso extorsionar.

Compilamos algunos ejemplos de phishing que ocurren en la vida real, sus consecuencias y la forma en que puedes detectarlos para incrementar la seguridad en tu lugar de trabajo:

- Correo electrónico de suplantación de identidad (phishing)

- Spear phishing y whaling

- Smishing y vishing

Correo electrónico de suplantación de identidad

Es difícil elegir un solo ejemplo de email de suplantación de identidad (conocido de forma genérica como phishing), pues este tipo de ataque ocurre todos los días, a todas horas y en todo el mundo.

Sin embargo, la gran mayoría de los emails de suplantación de identidad se aprovechan de necesidades personales/profesionales o de nombres de marcas reconocidas, haciendo creer a la gente que los correos electrónicos provienen de fuentes confiables.

Por ejemplo, en 2020 y 2021 algunos cibercriminales explotaron la pandemia de COVID-19 para robar contraseñas o datos de pago, haciéndose pasar por instituciones tan importantes como la Organización Mundial de la Salud (OMS). Tal fue el caso de la estafa donde un email supuestamente enviado por el Secretario General de las Naciones Unidas ofrecía $800,000 dólares a pacientes de COVID-19, pero exigía a las víctimas que dieran los siguientes datos: nombre completo, número de teléfono/celular, domicilio residencial, sexo, edad y ocupación.

También hay correos spam que buscan atacar a los empleados y las empresas. Por ejemplo, aquellos mails donde piden al destinatario que se ponga en contacto con el servicio de asistencia técnica por “problemas con el sistema operativo” o “detección de actividad sospechosa en el equipo”.

O correos electrónicos que hablan sobre compras inesperadas, transacciones con tarjetas bancarias o solicitudes de desactivación de cuentas que obligan al usuario a acceder y confirmar sus datos confidenciales, pero en enlaces fraudulentos.

Las personas caen a través de emails diseñados como si provinieran de bancos, instituciones gubernamentales u organizaciones legítimas. En estos correos electrónicos, el remitente siempre pide a los destinatarios que hagan clic en un enlace que los lleva a una página falsa donde confirman datos personales, información de cuentas, accesos, etc.

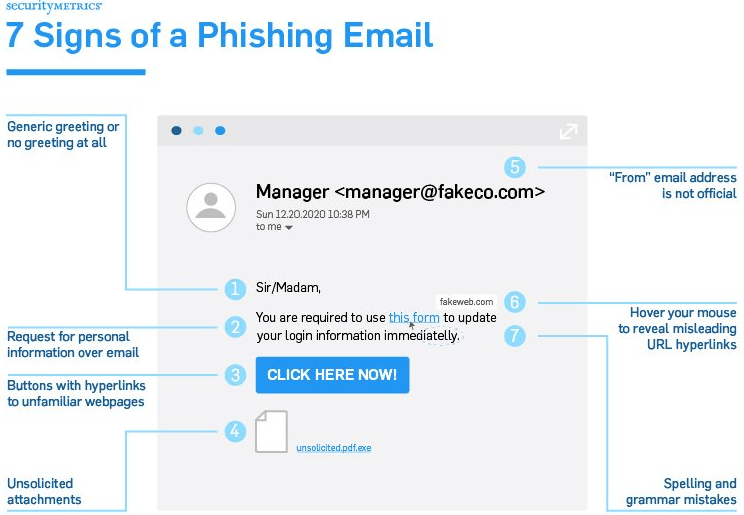

Si quieres fomentar que tus colaboradores identifiquen correos de phishing, pueden prestar atención a estas siete señales:

- Dirección de correo electrónico con dominio web que no es oficial.

- Saludo genérico, automatizado o sin saludo.

- Requisito de brindar información personal por email (nombre completo, datos de cuentas, contraseñas, dirección física, etc.).

- Botones y texto con hiperlinks a páginas web desconocidas.

- Documentos adjuntos no solicitados.

- Errores de redacción y sintaxis.

- Remitentes que provienen de países que no tienen que ver con el tuyo.

Spear phishing y whaling

El spear phishing y el whaling son versiones más sofisticadas y “dirigidas” del phishing; consisten en engañar a un empleado o alto directivo para que otorgue información útil para estafar a la empresa. Por lo general, el atacante ya tiene información sobre la víctima y la utiliza para revelar información valiosa como datos de pago o acceso a cuentas de la red interna.

La estafa más común involucra a un estafador que se hace pasar por un ejecutivo de la compañía que solicita a un empleado transferir dinero a una cuenta que, obviamente, pertenece al estafador. Y aunque los criminales apuntan a empresas de todos los tamaños, los ataques contra las PyMEs son cada vez más populares.

Es importante que tus colaboradores estén atentos a los emails de otros “colaboradores” o “ejecutivos” que incluyen mensajes tipo:

- ¿Podrías iniciar sesión en tu cuenta para compartir archivos y revisar la siguiente propuesta?

- Hola, noté un problema con tu cuenta. Sigue las instrucciones adjuntas para solucionarlo lo antes posible.

- Detecté actividad no autorizada en tu cuenta. ¿Podrías entrar a este link para iniciar sesión y solucionar el problema?

Smishing y vishing

El smishing consiste en recibir mensajes de texto engañosos para robar datos sensibles. Entre las estafas más comunes en México están los SMS que aparentan venir de bancos conocidos como BBVA o Santander, pero que en realidad envían tráfico a páginas fraudulentas.

Los mensajes se envían de forma masiva para ver quién “muerde el anzuelo” y lucen como si fueran de un banco legítimo, por ejemplo: “BBVA anuncia: Tu cuenta fue suspendida temporalmente por motivos de seguridad, sigue el enlace para verificar tu identidad.” El objetivo es que entres a una página web similar a la oficial, para que ingreses tu usuario y contraseña y que puedas acceder a ellos después.

Con el vishing sucede lo mismo, pero en vez de usar emails o mensajes de texto, ocupan a operadores telefónicos que supuestamente llaman desde tu banco o proveedor de servicios y cuyo objetivo también es hacerse de tus datos.

Especialistas e instituciones como la CONDUSEF sugieren considerar lo siguiente para evitar ser víctima de vishing o smishing, ya sea de forma personal o en el trabajo:

- No responder a ningún mensaje sospechoso de email o texto, ni a remitentes desconocidos.

- Nunca ingresar contraseñas en un sitio web al que se llegó por un correo electrónico, chat o mensaje de texto.

- Ante cualquier duda, evitar proporcionar información financiera o empresarial, y llamar directamente a la institución bancaria o al proveedor, buscando sus medios de contacto oficiales desde internet.

- Tomar en cuenta que ni las entidades financieras ni los operadores de tarjetas solicitan datos personales a sus clientes o verificación de sus cuentas, mediante correo electrónico, mensaje de texto o vía telefónica, a menos que el usuario haya sido quien contactó primero a la institución financiera.

Si eres responsable de la seguridad en tu empresa y quieres evitar ataques, primero debes capacitar a todos los usuarios para que reconozcan, eviten e informen cualquier correo electrónico sospechoso.

En segundo lugar, debes implementar, mantener y actualizar soluciones de seguridad para responder a las amenazas de phishing que, por cierto, están en constante evolución.

Adelántate a los atacantes y deja de pensar en los ejemplos anteriores como casos aislados. Eleva tus soluciones de seguridad más allá de los antivirus y del software antispam; piensa que un ataque puede llegar indistintamente por correo electrónico, navegación web o archivos compartidos.

Pedir apoyo para diseñar una imagen propia en español. Por favor, avisarme si quieren que yo la trabaje, sin problema puedo hacerla.

Fuente: https://www.securitymetrics.com/blog/7-ways-recognize-phishing-email

Recientes

Ciberseguridad

¡Hola! :)

Somos bloggers fascinados por la tecnología y la ciberseguridad.

Te traemos semanalmente la información más relevante del sector y algunos consejos prácticos por parte de nuestros expertos.