DDoS: ¿Qué es y cómo prevenir que un ataque bloquee tus servidores?

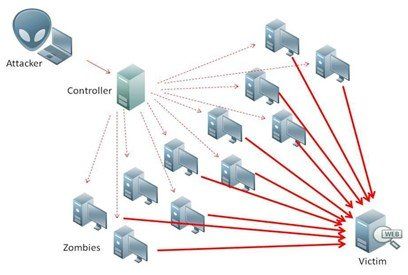

Los ataques de denegación de servicio distribuido (Distributed Denial-of-Service o DDoS) consisten en usar redes de robots informáticos (botnets) para mandar tráfico falso a un sitio web y abrumarlo hasta el punto de crashear.

Básicamente, un ataque DDoS consiste en utilizar botnets para atacar un servidor, dispositivo, red, aplicación o incluso transacciones virtuales específicas. El sistema de botnets ataca al objetivo enviando muchas solicitudes de ingreso hasta que terminan sobrecargando al servidor y, como consecuencia, se interrumpen o suspenden los servicios del servidor.

El principal objetivo de los ataques DDoS es lograr que tu sitio web y tus servidores no estén disponibles para los usuarios legítimos, para esas personas reales que visitan tu página por interés o por una intención de compra. Sin embargo, también pueden ser una “cortina de humo” para realizar actividades maliciosas y derribar tu perímetro de ciberseguridad.

Quizá aún no has sufrido un ataque, pero si llegara a pasarte estamos seguros de que nunca lo olvidarás: podría suceder que tu sitio web se quede congelado y nadie pueda ver su contenido, o que tu tienda online quede inhabilitada para recibir pedidos, lo cual restaría credibilidad y oportunidades de venta a tu marca con cada minuto que pase.

Pero inhabilitar tu sitio web podría no ser el objetivo principal del ataque. Los hackers también pueden usar botnets para propagar un software malicioso a través de correos electrónicos, páginas web o redes sociales para infectar diferentes dispositivos o máquinas. Una vez que están infectadas, pueden controlar las máquinas de forma remota.

¿Por qué suceden estos ataques?

Algunas empresas usan DDoS para atacar a la competencia (después de todo, si cae el sitio de su competidor, es factible que reciban una buena parte de su tráfico). Igualmente, los hacen para impactar a la reputación de una compañía.

Un ejemplo es el de Amazon Web Services, el gigante de cloud computing que recibió un ataque DDoS en febrero de 2020. Usando la técnica del Protocolo ligero de acceso a directorios sin conexión (CLDAP por sus siglas en inglés), el ataque fue de 2,3 Tbps de tráfico, duró tres días y dicen que fue uno de los mayores en la historia de internet. Afortunadamente lograron mitigarlo, pero pudo haber sido catastrófico para el servidor de AWS al que iba dirigido.

En otras ocasiones, se trata de probar un punto social o político, por hacktivismo.

También los ocupan para robar datos confidenciales o atacar a una empresa por venganza. Se han visto casos de ex empleados que filtran información o afectan al rendimiento de su antiguo trabajo por resentimiento.

Pero es importante señalar que muchos ataques DDoS ni quisiera están diseñados para dañar a una compañía específica, simplemente ocurren después de encontrar una vulnerabilidad. Los escáneres de los cibercriminales usan bots automatizados que buscan de manera aleatoria sitios web con vulnerabilidades; después, encuentran la manera de monetizar esos puntos débiles pidiendo rescates o vendiendo los datos en el mercado negro.

Y es una situación preocupante considerando que el tráfico de bots “malos” representó el 25.6% de todo el tráfico en la web en 2020, según el Reporte Bad Bot 2021 de Imperva, siendo las industrias más afectadas afectadas las de telecomunicaciones, servicios de internet, computación, TI, deportes, noticias y servicios de negocios.

Hablando de ataques DDoS, ¿estos podrían destruir internet?

Es una pregunta que algunas personas hacen y la respuesta es que, aunque no es imposible, difícilmente podría suceder. Los cibercriminales necesitarían una infraestructura masiva para quebrar a la “red de redes” con ataques simultáneos a las millones de redes que conforman internet. Y la web ya está relativamente protegida con soluciones como las redes CDN y los sistemas de detección y prevención de intrusiones, entre otras medidas.

Lo que es cierto es que los ataques de denegación de servicio aumentan año con año. Las estadísticas dicen que ocurren 16 ataques cada minuto, y según un reporte de Kaspersky, éstos pueden costar cerca de $120,000 dólares a las PyMEs, mientras que a las compañías grandes pueden costarles alrededor de 2 millones de dólares.

Nadie puede cuantificar el costo real de sus consecuencias, pero el daño a la reputación puede provocar la pérdida total de un negocio.

Tipos de ataques DDoS

El primer paso para fortalecer la ciberseguridad de tu organización es generar conciencia sobre los tipos de DDoS que existen y tomar las medidas necesarias para prevenirlos:

- Inundación UDP

- Inundación ICMP

- Inundación SYN

- Ping of death

- Slowloris

- Amplificación NTP

- Inundación HTTP

- Ataque de día cero

Inundación UDP

Consiste en sobrecargar los puertos de un servidor, mandando un flujo masivo de paquetes IP que contienen datagramas UDP. El servidor recibe tantas peticiones que no puede atenderlas y se vuelve inaccesible para los usuarios reales que quieren ingresar al sitio.

Inundación ICMP

También conocido como inundación ping, este ataque abruma al sistema con muchas solicitudes ICMP o pings.

Normalmente, los pings o solicitudes de eco se utilizan para diagnosticar el estado y la conectividad de un dispositivo, así como la conexión entre el remitente y el dispositivo. Al inundar un servidor con paquetes de solicitud, la red se ve obligada a responder con un número igual de paquetes de respuesta. Esto hace que el servidor se vuelva inaccesible para el tráfico normal.

Inundación SYN

Es un ataque que envía repetidamente paquetes SYN (abreviatura de synchronize o sincronizar) a cada puerto del servidor. Con IPs falsas, el ataque logra sobrecargar al servidor hasta volverse demasiado lento para recibir tráfico real, o hasta dejar de funcionar.

Ping of death

Es la versión del ataque ping más letal para computadoras o servidores. Los atacantes desarrollan un bucle que les permite ejecutar el comando ping con paquetes de datos que exceden el tamaño máximo permitido por el protocolo IP.

El tamaño máximo de un datagrama IP es de 65.535 bytes; para superar esa capacidad los atacantes fragmentan los paquetes y cuando el sistema afectado intenta reconstruirlos, se desborda la memoria y entonces crashea.

Slowloris

Permite que una sola computadora abra múltiples conexiones hacia el servidor de destino y las mantenga abiertas el mayor tiempo posible. Para lograrlo, envía muchas solicitudes HTTP parciales, pero ninguna solicitud se completa; finalmente, logra llenar el máximo de conexiones simultáneas que el servidor puede soportar y se niegan los intentos de conexión adicionales (los que son legítimos).

Amplificación NTP

Los atacantes falsifican la infraestructura NTP de la víctima y usan servidores NTP, los cuales envían muchas solicitudes pequeñas que rara vez son detectables, pero que inundan la red hasta desconectarla.

Inundación HTTP

Este ataque consiste en saturar un sitio web o una aplicación enviando muchas solicitudes desde diferentes lugares, hasta que el servidor o app se satura.

Ataque de día cero

Es cualquier tipo de ataque que explote las vulnerabilidades desconocidas por los desarrolladores del sistema o aplicación, por ejemplo, un defecto o debilidad en el código que pasaron por alto antes de lanzar el software. Los desarrolladores descubren la vulnerabilidad después de recibir el ataque, por eso tienen “cero días” de advertencia para crear un parche que solucione el problema.

¿Cómo prevenir un ataque DDoS en tu empresa?

La detección temprana de amenazas es la forma más eficiente de prevenir ataques DDoS.

Estas amenazas pueden presentarse de formas muy diversas, pero es fundamental identificar sus características comunes. Cualquier desaceleración dramática en el rendimiento de tu red o el aumento desmedido de emails no deseados puede ser una señal de intrusión. Abórdalos tan pronto como los notes, incluso si no parecen ser tan importantes al principio.

Tu empresa debe comprender cuál es la capacidad de su equipo para identificar ataques como los que mencionamos. Es posible que necesites trabajar con tu proveedor de servicios de internet, tu data center o tu proveedor de seguridad para obtener recursos avanzados de protección.

Equípate con las estrategias y soluciones adecuadas para detectar y reaccionar ante cualquier tipo de ataque. Te invitamos a leer más al respecto en: Consejos de ciberseguridad provenientes de expertos en TI.

Recientes

Ciberseguridad

¡Hola! :)

Somos bloggers fascinados por la tecnología y la ciberseguridad.

Te traemos semanalmente la información más relevante del sector y algunos consejos prácticos por parte de nuestros expertos.